Shadowsocks-windows: windows下被拿来发垃圾邮件了怎么办

Shadowsocks version / 影梭版本

4.1.3.1

Environment(Operating system, .NET Framework, etc) / 使用环境(操作系统,.NET Framework等)

win10 1809、ubuntu

Steps you have tried / 操作步骤

连接ss

What did you expect to see? / 期望的结果

正常使用

What did you see instead? / 实际结果

不断向mail.google.com:443 和www.yahoo.com:443 连接

Config and error log in detail (with all sensitive info masked) / 配置文件和日志文件(请隐去敏感信息)

2019-01-10 19:26:35 INFO connecting mail.google.com:443 from 192.168.241.1:54162

2019-01-10 19:26:35 INFO connecting www.yahoo.com:443 from 192.168.241.1:54166

2019-01-10 19:26:56 ERROR [Errno 111] Connection refused

2019-01-10 19:28:05 INFO connecting mail.google.com:443 from 192.168.241.1:54269

2019-01-10 19:28:26 ERROR [Errno 111] Connection refused

2019-01-10 19:29:04 INFO connecting 203.119.218.69:443 from 192.168.241.1:54335

2019-01-10 19:29:21 INFO connecting zhidao.baidu.com:443 from 192.168.241.1:54358

2019-01-10 19:29:25 INFO connecting gw.alicdn.com:443 from 192.168.241.1:54367

2019-01-10 19:29:27 INFO connecting retcode.taobao.com:443 from 192.168.241.1:54374

2019-01-10 19:29:35 INFO connecting mail.google.com:443 from 192.168.241.1:54387

2019-01-10 19:29:56 ERROR [Errno 111] Connection refused

2019-01-10 19:30:12 INFO connecting shavar.services.mozilla.com:443 from 192.168.241.1:544

搬瓦工已经被封了好多次了,这是我自己在本地虚拟机搭的

All 46 comments

1.请尝试使用NPE或其他安全软件扫描系统,确保没有恶意软件:

https://us.norton.com/support/tools/npe.html

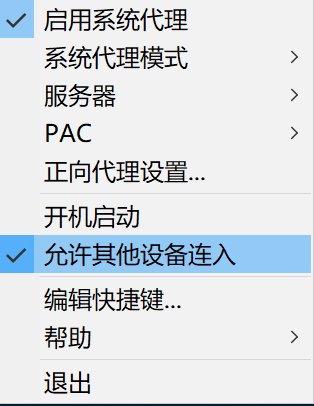

2.请在启动SS后,右击托盘区的纸飞机图标,确保没有选中“允许其他设备连入”。

1.请尝试使用NPE或其他安全软件扫描系统,确保没有恶意软件:

https://us.norton.com/support/tools/npe.html2.请在启动SS后,右击托盘区的纸飞机图标,确保没有选中“允许其他设备连入”。

嗯,我没有勾允许其他设备,我先试试扫一遍系统,感谢回复

另外,请尝试更换你的SS服务端的端口号和密码,然后再试试。

默认的端口和密码也容易出现这样的问题。

你需要netstat一下

另外,请尝试更换你的SS服务端的端口号和密码,然后再试试。

默认的端口和密码也容易出现这样的问题。

端口这些都改过了,npe查了一下没查出什么问题

要不你在有问题的机器上下个tcpview,看看哪些程序在和你的ss客户端代理通信。

你的那个日志是服务器上的对吧?这个192.168.241.1是什么?是你的VPS的网关吗?

你的那个日志是服务器上的对吧?这个

192.168.241.1是什么?是你的VPS的网关吗?

日志是虚拟机装的ubuntu,241.1是我主机win10,我是用win连接ubuntu装的ss测试

要不你在有问题的机器上下个tcpview,看看哪些程序在和你的ss客户端代理通信。

我看看

应该是你的Win10计算机上有什么东西在不断的通过你的SS代理发送邮件。

但是具体是什么,还是得用上面提到过的工具看一下。

应该是你的Win10计算机上有什么东西在不断的通过你的SS代理发送邮件。

但是具体是什么,还是得用上面提到过的工具看一下。

[System Process] 0 TCP may-tablet 64736 192.168.241.129 8388 TIME_WAIT

找到了跟服务器日志对应端口一致的,但是system process没法找到具体的进程和位置。。。

启动TCPView后,按照Local Port排序。

然后同步看服务端的日志,当显示连接到邮件发送服务的时候,注意看后面的端口号,比如你上传的日志的一行, 54162 ,然后再看TCPView,这个端口号对应的是什么应用。

启动TCPView后,按照Local Port排序。

然后同步看服务端的日志,当显示连接到邮件发送服务的时候,注意看后面的端口号,比如你上传的日志的一行, 54162 ,然后再看TCPView,这个端口号对应的是什么应用。

端口号一直在变,找到对应的进程名字就是[system process],也没法定位进程位置

先杀毒。

电脑上面有什么国产的,都卸一遍试试。恍惚记得我之前见过类似的。

话说你用的什么杀毒。

如果反过来,你检查所有到你本机的 1080 端口(默认情况)的连接呢?

电脑上面有什么国产的,都卸一遍试试。恍惚记得我之前见过类似的。

话说你用的什么杀毒。

用的火绒和系统自带。。。

如果反过来,你检查所有到你本机的 1080 端口(默认情况)的连接呢?

1080被一堆system process连着

电脑上面有什么国产的,都卸一遍试试。恍惚记得我之前见过类似的。

话说你用的什么杀毒。

在网上搜了很久,大多类似问题都是服务器端直接关端口解决,win客户端问题就没人管

把火绒先卸了看看有没有改观。没效果再装回来。有一则相同报告,报告者先后因此搞炸两台服务器,在卸载火绒杀毒后故障排除。

先杀毒。

把火绒先卸了看看有没有改观。没效果再装回来。有一则相同报告,报告者先后因此搞炸两台服务器,在卸载火绒杀毒后故障排除。

火绒带毒?不会吧。。。

可能只是火绒的程序写飞了什么的。因为之前偶然见到过一起,建议你试试而已。

可能只是火绒的程序写飞了什么的。因为之前偶然见到过一起,建议你试试而已。

那我先试试看,等会儿去火绒论坛也发个帖子

1080被一堆system process连着

设置了1080的系统代理?

1080被一堆system process连着

设置了1080的系统代理?

1080默认本地端口啊,有什么问题?

意思:设置了1080的系统代理,才

1080被一堆system process连着

否则就不会?

@AnyWAT 在此,有问题的(同时能够在netstat中隐藏自己的)程序也要跟着用系统代理。开系统代理它们就连系统代理,不开就是一堆system process直连广域网。顺便一提,这堆域名有点危险。

@mayue1020 试出来结果如何,有没有新情况什么的。

@AnyWAT 在此,有问题的(同时能够在netstat中隐藏自己的)程序也要跟着用系统代理。开系统代理它们就连系统代理,不开就是一堆system process直连广域网。顺便一提,这堆域名有点危险。

@mayue1020 试出来结果如何,有没有新情况什么的。

把火绒卸载了,还在用360查杀

意思:设置了1080的系统代理,才

1080被一堆system process连着

否则就不会?

关掉后就还剩几个了,有直接连localhost的,还有连一个上海ip的

我去,还有这种套路

中毒了吧

给你俩绿色杀软,下来了自己弄弄

https://download.geo.drweb.com/pub/drweb/cureit/cureit.exe

http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe

一个大蜘蛛一个卡巴,下载以后扫扫

我现在就是win10自带,别的一概没有,过几个月想起来了就下这俩扫一扫

还有就是我昨天比较好奇的一个事儿,https://github.com/shadowsocks/shadowsocks-windows/issues/2162 不知道你这里的话,是怎么被恶意程序利用的,啥机制……

我去,还有这种套路

中毒了吧

给你俩绿色杀软,下来了自己弄弄

https://download.geo.drweb.com/pub/drweb/cureit/cureit.exe

http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe

一个大蜘蛛一个卡巴,下载以后扫扫

我现在就是win10自带,别的一概没有,过几个月想起来了就下这俩扫一扫

还有就是我昨天比较好奇的一个事儿,#2162 不知道你这里的话,是怎么被恶意程序利用的,啥机制……

应该是发垃圾邮件的时候会用到谷歌和雅虎的邮箱服务,因为墙的存在发垃圾邮件的流量会走ss过,vps提供商那边会以为是我在用vps发垃圾邮件,跟服务端那边文件加密应该没有关系,网上的解决办法大多都是直接关闭vps邮件端口,但是这也治标不治本

杀毒软件要是查杀不出来那就pc hunter一下儿吧。。。

另外看看是不是局域网里有其他机器也在通过本机使用这个代理

搞了几天了,各种工具试了一遍还是找不到问题进程,杀软也没用,杀了我一堆没问题的文件。。准备放弃重装系统了

另外看看是不是局域网里有其他机器也在通过本机使用这个代理

不是,我在家里面和公司电脑都是一样的问题,家里就一台电脑

对了,如果你禁用SS的系统代理,是否还会有这个现象?

有可能是系统自带的某些应用在进行请求。

检查一下你的应用,尤其是UWP类应用。

去掉这个“允许其它设备连入”,这个选中时,外网的程序可以不用认证直接使用本机的1080端口发邮件,我就是因为开放了这个vps让搬瓦工封了。

去掉这个“允许其它设备连入”,这个选中时,外网的程序可以不用认证直接使用本机的1080端口发邮件,我就是因为开放了这个vps让搬瓦工封了。

没用 我已经关掉了

看下来这个问题和SS关系不是很大。如果不开代理,恶意程序直接使用你的电脑发送邮件。如果开了代理,这些流量经过代理服务器,此时正好你的代理服务器VPS严管这种流量。

原来那些肉鸡扫描器是扫描服务器上的1080端口。。。把1080改了瞬间就没有垃圾邮件发送了

我也碰到类似问题了,我重新下载了ss,把之前ss的安装目录整个删除,用新下的就好了

最近也遇到这个问题,搬瓦工被封了三次。。。确实是被扫到的。。。

在公司查技术资料用,分享给了其他同事,不给用不合适啊

用了楼上studentmain的tcpview,非常感谢!

我们公司是一个傻X美国公司,全球电脑都在一个网里(但是居然还得翻墙),重启ss马上看tcpview里,刷刷的出来好几个不同地址的连接,都在美国那边,之后几个掉下去,留下了一个一直连着不动了,这个b估计已经穷举出ss服务器的密码了。

想改防火墙设置白名单,结果公司傻X电脑不能改,windows防火墙禁用,无奈直接改了端口,然后通知同事们挨个改。

吐槽了一大堆公司傻逼又蠢又坏印度人IT部门,与话题无关,又删了

最近断流严重,尤其沿海地区,可以选择机场少操心,自建的话选择Google Cloud、AWS,最次也是Vultr,会比选择搬瓦工要好

Hinmo Tsang

Shenzhen, China

------------------ 原始邮件 ------------------

发件人: "Yuning He"<[email protected]>;

发送时间: 2019年11月25日(星期一) 中午1:49

收件人: "shadowsocks/shadowsocks-windows"<[email protected]>;

抄送: "Subscribed"<[email protected]>;

主题: Re: [shadowsocks/shadowsocks-windows] windows下被拿来发垃圾邮件了怎么办 (#2151)

最近也遇到这个问题,搬瓦工被封了三次。。。确实是被扫到的。。。

在公司查技术资料用,分享给了其他同事,不给用不合适啊

用了楼上studentmain的tcpview,非常感谢!

我们公司是一个傻X美国公司,全球电脑都在一个网里(但是居然还得翻墙),重启ss马上看tcpview里,刷刷的出来好几个不同地址的连接,都在美国那边,之后几个掉下去,留下了一个一直连着不动了,这个b估计已经穷举出ss服务器的密码了。

想改防火墙设置白名单,结果公司傻X电脑不能改,windows防火墙禁用,无奈直接改了端口,然后通知同事们挨个改。

吐槽了一大堆公司傻逼又蠢又坏印度人IT部门,与话题无关,又删了

—

You are receiving this because you are subscribed to this thread.

Reply to this email directly, view it on GitHub, or unsubscribe.

注意,中国大陆部分地区电信网络已经启用了IPv6,外部可以直接扫描到你的机器